26 mars 2021

On entend de plus en plus parler de STIX & TAXII dans le discours des éditeurs de sécurité. Mais que désignent ces deux sigles? Explications.

STIX (Structured Threat Information Expression) & TAXII (Trusted Automated eXchange of Indicator Information), et auparavant CybOX (Cyber Observable eXpression), ont été développés dès 2012 aux États-Unis par le CERT-US (United States Computer Emergency Readiness Team) du Department of Homeland Security puis repris par les organisations MITRE et OASIS.

STIX est un langage normalisé et structuré pour représenter les informations sur les cyber menaces, et en particulier des indicateurs de compromission (IOC), souvent obtenus grâce à la fameuse Cyber Threat Intelligence (CTI).

De son côté, TAXII est un protocole conçu pour favoriser l’échange des informations de type CTI, formatées en STIX.

Leur objectif ? Permettre aux équipes de sécurité des entreprises d’être informées des attaques qu’elles sont les plus susceptibles de subir afin de les anticiper et d’y répondre le plus rapidement et le plus efficacement possible.

Validée en 2017, la version 2 de STIX & TAXII intègre dorénavant CybOX (Cyber Observable eXpression), qui était auparavant un standard séparé, et marque l’abandon progressif du XML au profit de JSON (JavaScript Object Notation). La version 2.1 de STIX & TAXII a été récemment validée et apporte des améliorations à la version précédente.

STIX permet aux organisations de partager entre elles les renseignements de sécurité de manière cohérente et dans un format directement interprétable par des machines.

Vulnérabilités, campagnes, indicateurs, kit d’intrusion, schéma d’attaque, malware… STIX définit 12 objets – les « STIX Domain Objects (ou SDOs) ». Chaque objet catégorise un élément d’information ainsi que des attributs spécifiques. La combinaison d’objets multiples par le biais d’un système de relations permet des représentations simples ou complexes de CTI.

STIX définit également 2 objets relationnels ou SROs (STIX Relationship Objects) :

Dans le schéma ci-dessous, l’observation d’un indicateur a permis de détecter une campagne cherchant à exploiter une vulnérabilité connue pour le compte d’un attaquant connu.

Il existe bien entendu des modélisations bien plus complexes.

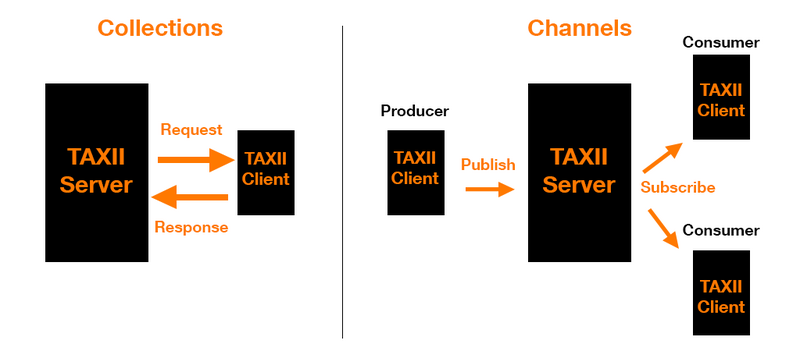

Au sein d’une API Restful, TAXII définit deux services principaux permettant le partage des informations sur les cybermenaces (CTI) au-delà des frontières d’une organisation, d’une gamme de produits ou de services.

Les deux services sont les suivants :

Les deux services sont représentés ci-dessous.

TAXII permet donc avant tout aux organisations de partager des informations sélectionnées en interne ou avec les partenaires qu’elles choisissent via un mécanisme de transport reconnu. TAXII ne définit pas les accords de confiance, la gouvernance ou d’autres aspects non techniques de la collaboration.